La pression ne retombe pas sur les VPN d’entreprise. Après une première vague début décembre, GreyNoise observe une nouvelle montée en puissance des tentatives d’authentification automatisées, avec un périmètre qui s’élargit.

La vague de tentatives de connexion observée début décembre contre plusieurs passerelles VPN d’entreprise ne s’est pas essoufflée. Selon de nouvelles données publiées par GreyNoise, l’activité s’est au contraire intensifiée à la mi-décembre, avec un volume en nette hausse et un périmètre élargi. Après les portails GlobalProtect de Palo Alto Networks et les API SonicWall, ce sont désormais les passerelles Cisco SSL VPN qui se retrouvent dans le viseur. Même infrastructure d’hébergement, même logique d’essais d’identifiants automatisés, les éléments techniques relevés font écho à l’activité déjà observée début décembre. Sans qualifier explicitement ces événements de campagne unique sur l’ensemble du mois, GreyNoise décrit une opération coordonnée, menée sur plusieurs jours, et excluant toute exploitation de vulnérabilité.

De GlobalProtect à Cisco SSL VPN, deux étapes d’un même scénario

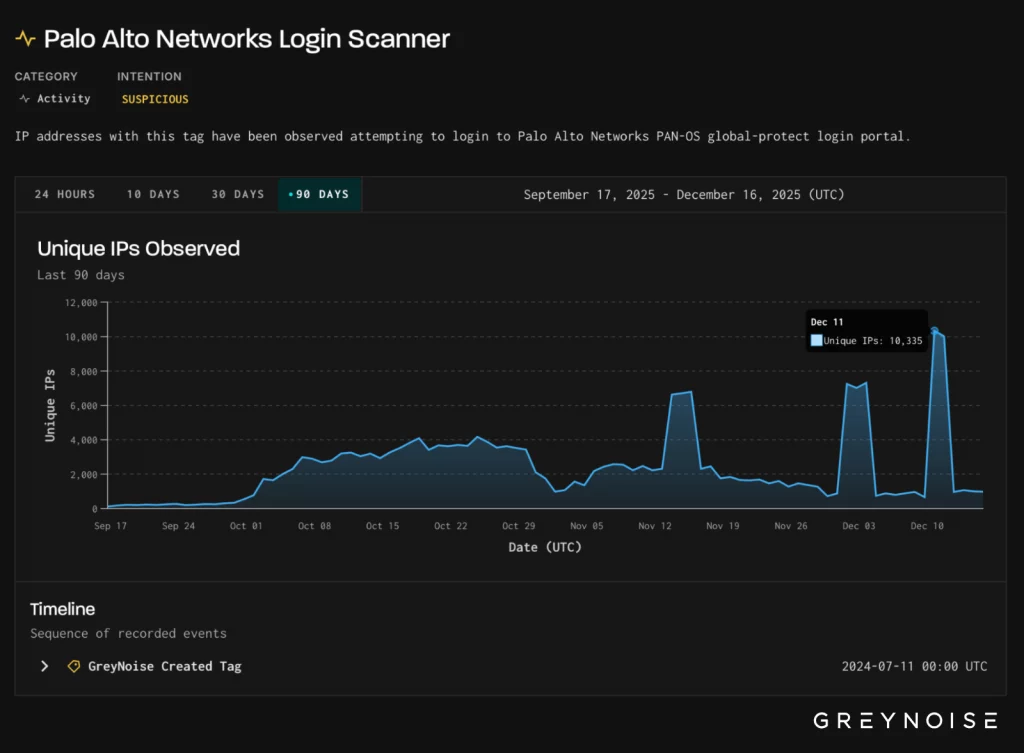

Le 11 décembre, les capteurs de GreyNoise ont enregistré un pic particulièrement marqué d’activité visant une nouvelle fois les portails GlobalProtect. En l’espace de 16 heures, près de 1,7 million de sessions d’authentification ont été générées contre des profils émulant des passerelles Palo Alto Networks. Plus de 10 000 adresses IP distinctes ont tenté de se connecter à ces services, principalement localisés aux États-Unis, au Pakistan et au Mexique.

Malgré cette diversité apparente, l’origine du trafic est restée remarquablement homogène. L’essentiel des requêtes provenait de l’espace d’adressage du fournisseur allemand 3xK GmbH. Pour GreyNoise, ce point est central. Il ne s’agit pas d’un comportement réparti entre des machines compromises chez des particuliers, mais d’une infrastructure cloud centralisée, louée et pilotée pour mener cette campagne.

Les tentatives de connexion observées suivent un modèle strictement uniforme. Les requêtes réutilisent des combinaisons d’identifiants courants, avec un agent utilisateur Firefox identique d’une session à l’autre, un choix inhabituel pour ce type d’activité automatisée. La constance du rythme, de la structure des requêtes et du user agent ne laisse guère de place au doute. L’objectif est d’identifier des portails exposés ou faiblement protégés, et non d’interagir manuellement avec les services ou de tester des failles logicielles.

Le lendemain, GreyNoise a observé une activité comparable visant cette fois des passerelles Cisco SSL VPN. Le nombre d’adresses IP uniques impliquées a alors bondi, passant d’un niveau habituel inférieur à 200 à plus de 1 200 en une journée. Une part importante de ce trafic a ciblé des capteurs génériques, ce qui suggère une approche opportuniste, destinée à balayer large plutôt qu’à viser des organisations spécifiques.

L’analyse technique établit un lien clair entre cette séquence et celle observée sur GlobalProtect. Les flux partagent la même empreinte TCP et proviennent, là encore, des plages IP associées à 3xK GmbH. GreyNoise souligne qu’il s’agit de la première utilisation à grande échelle de cette infrastructure contre des VPN Cisco au cours des dernières semaines.

Les charges observées respectent les mécanismes d’authentification attendus, jusqu’à la gestion des jetons CSRF et des champs paramétrés pour les identifiants. Là encore, tout indique des attaques automatisées fondées sur des essais d’identifiants, relevant du password spraying (tester un même mot de passe sur un grand nombre de comptes), plutôt que d’une tentative d’exploitation logicielle.

Une pression continue sur les accès distants

GreyNoise précise n’avoir identifié aucun lien entre cette campagne et les attaques récentes rapportées par Cisco Talos contre les systèmes de messagerie Cisco. De son côté, Palo Alto Networks confirme être informé de cette activité, qu’il décrit comme des tentatives automatisées de sondage d’identifiants, sans exploitation de vulnérabilité ni compromission de ses infrastructures, et rappelle l’importance de mots de passe solides et de l’authentification multifacteur.

Cette séquence s’inscrit dans une tendance observée depuis plusieurs mois. Les passerelles VPN et les interfaces d’administration exposées sur Internet concentrent l’attention des attaquants, non pour des failles spécifiques, mais pour ce qu’elles offrent en cas de succès : un accès direct aux réseaux internes des organisations.

Pour les équipes en charge de ces infrastructures, l’épisode souligne surtout la nécessité d’une surveillance fine des tentatives d’authentification et d’un durcissement cohérent des accès distants. L’authentification multifacteur et l’usage d’identifiants uniques et robustes restent, dans ce contexte, des parades efficaces face à des campagnes fondées sur la simple réutilisation de mots de passe.

Source : GreyNoise